# chown root Application/Runtime/ 修改所有者

# chmod -R 777 Application/Runtime/ 修改权限(文件夹递归)

分类: Linux

centos7 安装配置和使用 svn 客户端

前面写过 服务端的搭建配置 http://luchanglong.com.cn/?p=149

现在我们来看一下客户端应该怎么做!

1.安装

yum install -y subversion

安装成功可以查看版本

[root@iZwz94arwsjf9juf1lfjrgZ ~]# svn --version svn, version 1.7.14 (r1542130) compiled Nov 20 2015, 19:25:09

现在已经可以使用svn了,下面我们来checkout一下

将远程目录checkout到当前shop目录下:

svn checkout svn://120.24.xx.xx/shop shop

centos 7 安装配置/搭建 svn 服务器

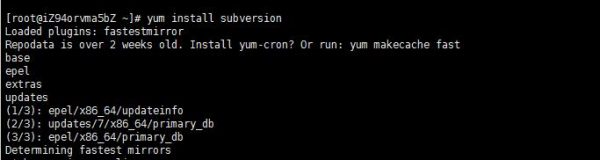

1 安装

yum install subversion

2 查看版本

svnserve –version

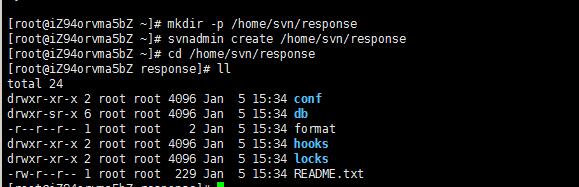

3 创建版本库目录

mkdir -p /home/svn/response

4 创建版本库

svnadmin create /home/svn/response

目录下生成以下文件

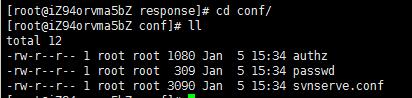

进入 conf 目录

authz是权限控制文件

passwd是账号密码文件

svnserve.conf是 svn 服务配置文件

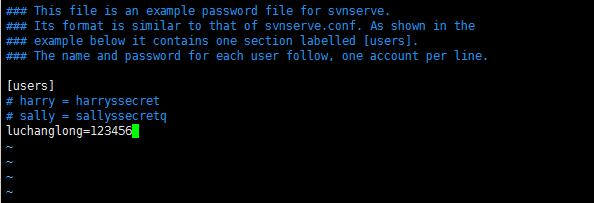

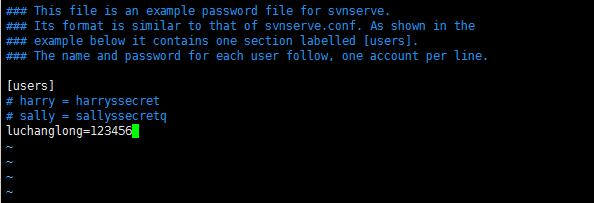

5 使用vim passwd 进入passwd 按A键进入编辑模式,在[user]模块中添加用户,按Esc键退出编辑模式,键入”:eq!” 保存退出vim。

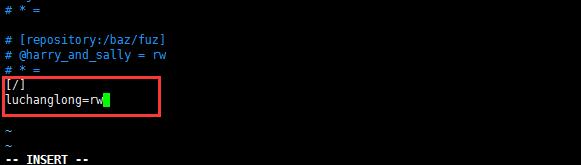

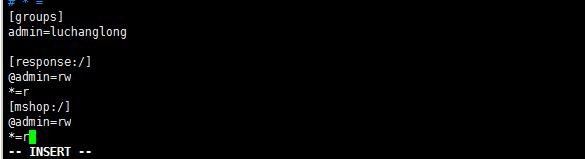

6 使用vim authz 编辑authz文件,为刚刚添加的用户添加权限

意思是为用户luchanglong赋予根目录的读写权限

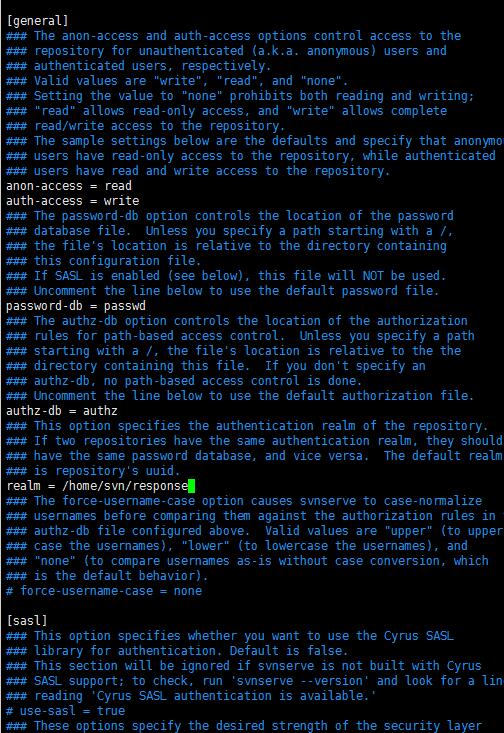

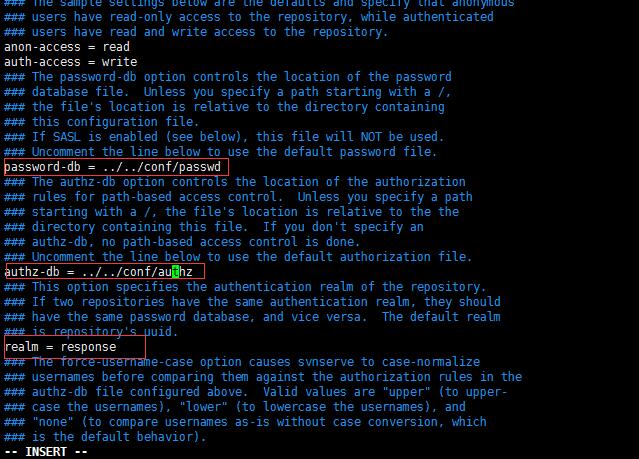

7 最后 ,修改svn配置文件 vim svnserve.conf

打开以下项的注释并修改版本库文件位置

anon-access=read //匿名用户可读

auth-access=write //授权用户可写

password-db=passwd //账号密码文件

authz-db=authz //权限文件

realm=/home/svn/response //版本库目录

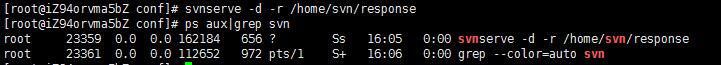

8 启动svn svnserve -d -r /home/svn/response

9 停止svn killall svnserve

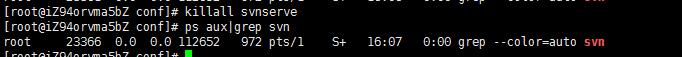

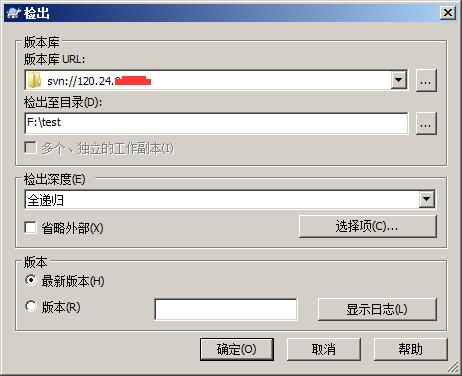

10 通过windows访问svn

出现错误

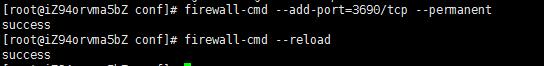

怀疑是防火墙,查看一下防火墙状态,发现防火墙已运行,未开启3690端口,遂开放端口(fiereall)

![]()

firewall-cmd –add-port=3690/tcp –premanent #永久开放3690端口,记得防火墙reload

之后重新尝试检出,成功!

配置多版本库

以下内容参考

http://blog.csdn.net/meic51/article/details/17284487

创建新的版本库:

svnadmin create /home/svn/mshop

现在有已经创建两个版本库

/home/svn/response

/home/svn/mshop

1.在/home/svn 下创建公共配置文件夹

mkdir /home/svn/conf

2.复制 response的配置文件到公共配置(你也可以自己创建)

cp /home/svn/response/conf/{authz,passwd} /home/svn/conf

3.删除版本库 response和mshop下各自的配置文件

rm -rf /home/svn/{mshop,response}/conf/{authz,passwd}

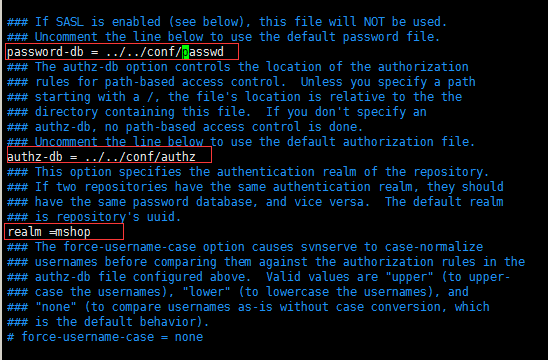

4.分别修改reponse和mshop两个版本库下conf/svnserve.conf 文件,将密码和权限文件都指向到公共的密码和权限配置文件

5.修改公共密码文件,

vim /home/svn/conf/passwd

6.修改公共权限配置权限(将luchanglong加入用户组admin,为用户组admin配置两个项目的读写权限)

停止命令

killall svnserve

重启

svnserve -d -r /home/svn

在window端使用 路径访问,成功

svn://ip/response

svn://ip/mshop

vim 删除文件中全部内容

vim test.text 进入文件

dG 删除全部内容

!wq! 保存退出

CentOS 7配置 默认 防火墙 Firewall

Centos7 下默认的防火墙是 Firewall,替代了之前的 iptables,Firewall 有图形界面管理和命令行管理两种方式,本文简要介绍命令 行Firewall 的使用。

进入系统之后,Centos7 默认是已安装了 Firewall,但是没有启动的,所以需要先启动下 Firewall,同时设置开机自启动

systemctl start firewalld ##启动Firewallsystemctl enable firewalld.service ##设置开机自启动

ln -s '/usr/lib/systemd/system/firewalld.service' '/etc/systemd/system/dbus-org.fedoraproject.FirewallD1.service'

ln -s '/usr/lib/systemd/system/firewalld.service' '/etc/systemd/system/basic.target.wants/firewalld.service'常用命令

firewall-cmd --state ##查看防火墙状态,是否是running

firewall-cmd --reload ##重新载入配置,比如添加规则之后,需要执行此命令

firewall-cmd --get-zones ##列出支持的zone

firewall-cmd --get-services ##列出支持的服务,在列表中的服务是放行的

firewall-cmd --query-service ftp ##查看ftp服务是否支持,返回yes或者no

firewall-cmd --add-service=ftp ##临时开放ftp服务

firewall-cmd --add-service=ftp --permanent ##永久开放ftp服务

firewall-cmd --remove-service=ftp --permanent ##永久移除ftp服务

firewall-cmd --add-port=80/tcp --permanent ##永久添加80端口

iptables -L -n ##查看规则,这个命令是和iptables的相同的

firewall-cmd --list-all ##列出所有已设置的规则

man firewall-cmd ##查看帮助

对特定ip 禁止访问shh服务 (ip shh可以自己改别的 最后面的reject是禁止的意思也可以换成允许的英文,) firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="192.168.10.0/24" service name="ssh" reject" 附赠一下IP黑名单(观察服务器日志,以下IP一直在网络上暴力破解root密码) firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="180.235.231.127/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="212.83.138.11/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="101.201.209.126 /24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.76.248.208/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="31.23.35.48/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="202.65.138.134/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="54.169.123.247/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="59.110.163.87/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="123.57.67.230/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="79.41.172.12/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="115.28.157.41/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="36.83.157.222/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="118.178.194.187/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="114.55.134.103/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.77.71.96/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.27.230.111/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.25.206.153/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="112.74.78.11/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.76.153.252/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.25.221.227/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="140.205.201.37/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="125.62.17.201/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.24.229.221/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="121.42.152.49/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="122.148.47.60/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="5.42.229.145/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.26.89.112/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.26.126.157/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="112.126.89.5/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.24.232.16/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.25.78.221/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.77.170.203/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="140.205.225.188/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.24.0.227/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="190.152.109.253/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="47.88.77.115/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="119.23.250.71/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="47.92.82.165/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="140.205.225.187/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.27.24.207/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="47.92.92.87/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="121.40.215.91/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="115.29.246.216/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.24.157.214/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.26.12.12/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.24.251.143/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="117.203.48.108/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="112.135.49.88/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.24.190.131/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="190.214.115.3/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="121.199.46.136/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="101.200.57.200/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.77.177.190/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="112.124.19.171/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="140.205.225.188/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="114.55.32.224/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="120.24.6.133/24" service name="ssh" reject" firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="106.14.3.80/24" service name="ssh" reject"

使用命令查看你开了哪些系统端口:

netstat -an | grep -i listencentos 管理用户、用户组命令

用户操作

w 列出在线用户

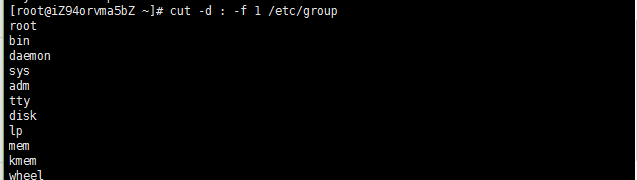

cut -d : -f 1 /etc/passwd 列出所有用户

cat /etc/passwd | grep -v /sbin/nologin | cut -d : -f 1 列出可登陆用户

userdel ftpuser 删除用户

cut -d : -f 1 /etc/group 列出用户组

groupdel peter 删除用户组

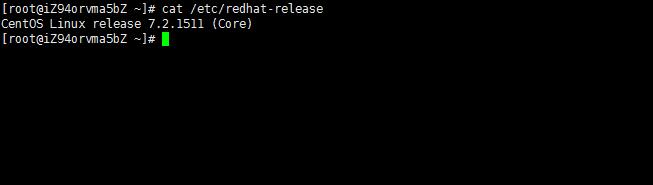

centos 7 查看版本信息

[root@iZ94orvma5bZ ~]# cat /etc/redhat-release

CentOS Linux release 7.2.1511 (Core)

[root@iZ94orvma5bZ ~]# cat /etc/os-release

NAME=”CentOS Linux”

VERSION=”7 (Core)”

ID=”centos”

ID_LIKE=”rhel fedora”

VERSION_ID=”7″

PRETTY_NAME=”CentOS Linux 7 (Core)”

ANSI_COLOR=”0;31″

CPE_NAME=”cpe:/o:centos:centos:7″

HOME_URL=”https://www.centos.org/”

BUG_REPORT_URL=”https://bugs.centos.org/”

CENTOS_MANTISBT_PROJECT=”CentOS-7″

CENTOS_MANTISBT_PROJECT_VERSION=”7″

REDHAT_SUPPORT_PRODUCT=”centos”

REDHAT_SUPPORT_PRODUCT_VERSION=”7″

LNMP状态管理命令

每一个程序员需要了解的10个Linux命令

每一个程序员需要了解的10个Linux命令!

作为一个程序员,在软件开发职业生涯中或多或少会用到Linux系统,并且可能会使用Linux命令来检索需要的信息。本文将为各位开发者分享10个有用的Linux命令,希望对你会有所帮助。

每一个程序员需要了解的10个Linux命令

以下就是今天我们要介绍的Linux命令:

man

touch, cat and less

sort and grep

cut

sed

tar

find

diff

uniq

chmod

接下来让我们逐一来详细介绍。

1、man命令

第一个你需要知道的Linux命令就是man命令,该命令可以显示指定命令的用法和描述。比如你想知道ls命令的用法和选项,可以在终端执行“man ls”:

语法: man <command name>man lsroot@devopscube:~# man lsLS(1) User Commands LS(1)NAME

ls – list directory contents

SYNOPSIS

ls [OPTION]… [FILE]…DEscriptION List information about the FILEs (the current directory by default).

Sort entries alphabetically if none of -cftuvSUX nor –sort is speciâ

fied.

Mandatory arguments to long options are mandatory for short options

too.

-a, –all do not ignore entries starting with .

2、touch,cat和less命令

touch命令可以在Linux系统中创建大小为0的任意类型文件,作为程序开发者,当你需要在Linux服务器上创建文件时,可以使用touch命令:

语法: touch <filename>touch demo.txt

root@devopscube:~# touch demo.txtroot@devopscube:~# lsdemo.txt

cat命令用来查看文件的内容,但是使用cat命令并不能编辑文件的内容,它仅仅是可以浏览文件内容。cat命令不支持键盘上下键翻页。

语法: cat <filename>cat demo.txt

同样的less命令也可以让你浏览文件,less命令非常快,并且支持上下键查看文件的开头和末尾。然而more命令和它类似,只是more命令只能用enter键实现文件的向前翻页,不支持回退。

语法: less <filename>

more <filename>

less demo.txt

more demo.txt

3、sort和grep命令

sort命令用来对文件内容进行排序。创建一个名为test.txt的文件,并且把以下内容拷贝到该文件中:

1 mike level intermediate jan10 lucy level beginer mar45 Dave level expert dec4 dennis start beginner jul7 Megan employee trainee feb58 Mathew Head CEO nov

上面的例子中,第二列是名称,所以如果你想对名称列按字母排序,就可以使用“-k”选项,并标注列号,比如“-k2”:

语法: sort

sort -k2 test.txt

排序结果

root@devopscube:~# sort -k2 test.txt45 Dave level expert dec4 dennis start beginner jul10 lucy level beginer mar58 Mathew Head CEO nov7 Megan employee trainee feb1 mike level intermediate jan

第一列是数字,如果你想按数字排序,可以使用“-h”选项。如果数字在不同列上,你可以在“-h”选项后使用“-k”选项:

root@devopscube:~# sort -h test.txt 1 mike level intermediate jan4 dennis start beginner jul7 Megan employee trainee feb10 lucy level beginer mar45 Dave level expert dec58 Mathew Head CEO nov

最后一列是月份,你可以使用“-M”选项来让文件内容按月份排序:

root@devopscube:~# sort -k5 -M test.txt1 mike level intermediate jan7 Megan employee trainee feb10 lucy level beginer mar4 dennis start beginner jul58 Mathew Head CEO nov45 Dave level expert dec

注:如果你想消除重复的行,可以在sort命令后使用“-u”选项。

使用“-r”选项,是文件倒序排列:

root@devopscube:~# sort -h -r test.txt58 Mathew Head CEO nov45 Dave level expert dec10 lucy level beginer mar7 Megan employee trainee feb4 dennis start beginner jul1 mike level intermediate jan

Grep命令:

Grep命令非常强大,系统管理员经常会用到它。grep命令可以在文件中搜索指定格式的字符串,同时对其进行标准输出。

语法: grep “<search string>” <filename>

grep “Mathew” test.txt

root@devopscube:~# grep “dennis” test.txt4 dennis start beginner jul

上面命令的输出结果是包含该子字符串的,如果你想检索完整的单词,你需要添加“-i”选项。同时,也可以用grep命令在多个文件中搜索字符串,命令代码如下:

grep “dennis” test1.txt test2.txt test3.txt

当然你也可以用正则表达式来匹配字符串。

4、cut命令

cut命令可以让你用列或者分隔符提取文件中的指定部分。如果你要列出文件中某列的全部内容,可以使用“-c”选项。例如,下面将从test.txt文件中提取第1、2列的全部内容。

cut -c1-2 test.txtroot@devopscube:~# cut -c1-2 test.txt110454758

如果你希望从文件中提取指定的字符串,那么你可以使用分隔符选项“-d”和“-f”选项选中列。例如,我们可以利用cut命令提取names列:

root@devopscube:~# cut -d’ ‘ -f2 test.txtmike

lucyDavedennisMeganMathew

下面的例子从/etc/passd file中提取users列:

cut -d’:’ -f1 /etc/passwd

5、sed命令

sed 是一种在线编辑器,它一次处理一行内容。处理时,把当前处理的行存储在临时缓冲区中,称为“模式空间”(pattern space),接着用sed命令处理缓冲区中的内容,处理完成后,把缓冲区的内容送往屏幕。接着处理下一行,这样不断重复,直到文件末尾。文件内容并没有 改变,除非你使用重定向存储输出。

如果你想通过搜索替换文件中的指定内容,你可以使用“s”选项来检索到它然后将它替换。

语法: sed ‘s/<old-word>/<new-word>/’ test.txt

例如,在test.txt文件中用“michael”替换“mike”:

sed ‘s/mike/michael/’ test.txtroot@devopscube:~# sed ‘s/mike/michael/’ test.txt1 michael level intermediate jan10 lucy level beginer mar45 Dave level expert dec4 dennis start beginner jul7 Megan employee trainee feb58 Mathew Head CEO nov

6、tar命令

tar命令用来压缩和解压缩文件,其中经常会用到“-cf”和“-xf”选项。

语法: tar <options> <archive-name> <file/folder name>

让我们将test.txt文件打包:

tar -cf test.tar test.txtroot@devopscube:~# tar -cf test.tar test.txtroot@devopscube:~# lstest.tar test.txt

用“-C”选项将刚才打包好的test.tar文件解压缩至“demo”目录:

tar -xf test.tar -C /root/demo/root@devopscube:~# tar -xf test.tar -C /root/demo/root@devopscube:~# cd demo/root@devopscube:~/demo# lstest.txt

7、find命令

find命令用来检索文件,可以用“-name”选项来检索指定名称的文件:

find -name find -name test.txtroot@devopscube:/home/ubuntu# cd ~root@devopscube:~# find -name test.txt./demo/test.txt./test.txt

你也可以用“/ -name”来检索指定名称的文件夹:

find / -name passwdroot@devopscube:~# find / -name passwd/etc/cron.daily/passwd/etc/pam.d/passwd/etc/passwd/usr/share/lintian/overrides/passwd

8、diff命令

diff命令用来找出2个文件的不同点。diff命令通过分析文件内容,然后将不同的行打印出来,下面的例子可以找出两个文件test和test1的不同点:

语法: diff <filename1> <filename2>

diff test.txt test1.txt

root@devopscube:~# diff test.txt test1.txt7c7< 59 sdfsd—> 59 sdfsd CTO dec

9、Uniq命令

uniq命令用来过滤文件中的重复行:

语法: uniq

uniq test.txt

root@devopscube:~# uniq test.txt1 mike level intermediate jan10 lucy level beginer mar45 Dave level expert dec4 dennis start beginner jul7 Megan employee trainee feb58 Mathew Head CEO nov

10、chmod命令

chmod命令用来改变文件的读/写/执行权限,权限数值如下所示:

4 – read permission2 – write permission1 – execute permission0 – no permission

下面的命令可以给test.txt文件赋最高的权限:

chmod 755 test.txt

转载自 http://www.thinkphp.cn/code/2541.html

在vim中复制文件内容

1.使用vim 打开文件

vim text.text

在非编辑模式下按Ctrl+v 开始复制,使用->键选择复制内容,按Y键确定复制。